Hệ thống phát hiện xâm nhập IDS là một hệ thống giám sát lưu lượng mạng nhằm phát hiện hiện tượng bất thường, các hoạt động trái xâm nhập phép và hệ thống. IDS có thể phân biệt được những tấn công từ bên trong (nội bộ) hay tấn công từ bên ngoài (từ các tin tặc).

Mục Lục

Hệ thống phát hiện xâm nhập IDS

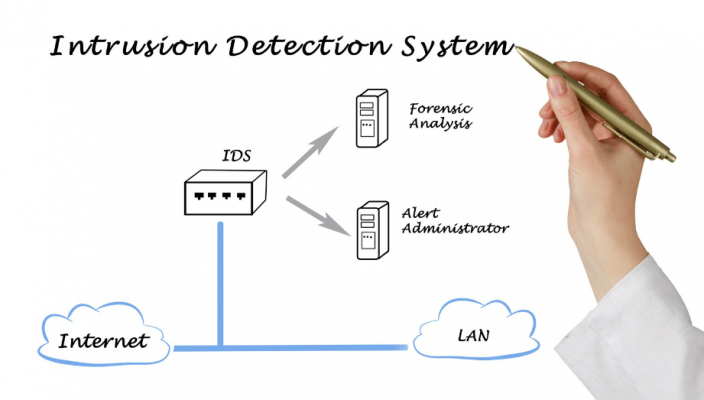

IDS (tiếng anh: Intrusion Detection Systems – Hệ thống phát hiện xâm nhập) là thiết bị hoặc ứng dụng phần mềm giám sát mạng hoặc hệ thống máy chủ, phát hiện các hành vi đáng ngờ và cảnh báo cho quản trị hệ thống. Mục đích của IDS là phát hiện và ngăn ngừa các hành động phá hoại bảo mật hệ thống, hoặc những hành động trong tiến trình tấn công như dò tìm, quét các cổng.

IDS cũng có thể phân biệt giữa những cuộc tấn công nội bộ (từ chính nhân viên hoặc khách hàng trong tổ chức) và tấn công bên ngoài (từ hacker). Trong một số trường hợp, IDS có thể phản ứng lại với các truy cập bất thường/độc hại bằng cách chặn người dùng hoặc địa chỉ IP nguồn truy cập mạng.

IDS là một ứng dụng quan trọng cũng là một giải pháp tốt để bảo mật được bổ sung cho hệ thống tường lửa (Firewalls), nó có khả năng phát hiện ra các đoạn mã độc hại…kết hợp với các phần mềm chống virus tạo nên một hệ thống bảo mật hoàn hảo.

Phân loại hệ thống phát hiện xâm nhập IDS

Hiện nay có nhiều loại IDS, từ phần mềm chống virus đến các hệ thống theo dõi lưu lượng truy cập mạng trong một hệ thống mạng. Các phân loại phổ biến nhất là:

>>> Có thể bạn quản tâm: Cách bật tính năng chống DoS trên Imunify36

IDS dựa trên mạng – NIDS

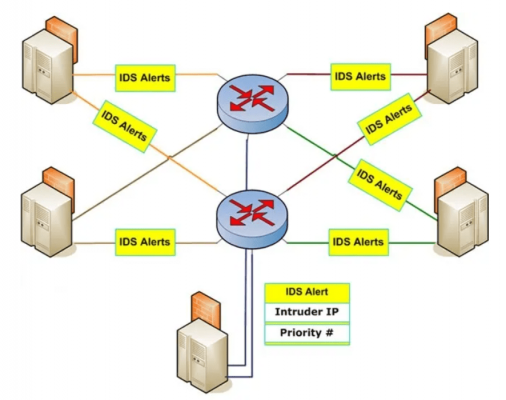

NIDS (Network Intrusion Detection System) – Hệ thống phát hiện xâm nhập mạng, là một hệ thống giám sát phân tích lưu lượng mạng đến và đi từ tất cả các thiết bị trên mạng với thời gian thực (real time), hệ thống NIDS thường được bố trí tại các điểm dễ bị tấn công trong hệ thống. Nó kiểm tra các giao tiếp trong mạng quét header của gói tin, và có thể kiểm tra nội dung các gói tin đó nhằm phát hiện ra các đoạn mã nguy hiểm hay các dạng tấn công khác nhau, một NIDS hoạt động tin cậy trong việc kiểm tra, phát hiện các dạng tấn công trên mạng, ví dụ như dựa vào băng thông (bandwidth-based) của tấn công Denied of Service (DoS).

Ưu điểm:

- Quản lý được nhiều host của mạng

- Tránh DOS ảnh hưởng tới một host nào đó trong mạng

- Có khả năng xác định lỗi ở tầng Network

- Độc lập hoàn toàn với máy chủ và hệ điều hành

Nhược điểm:

- Có thể xảy ra trường hợp báo động giả

- Không thể phân tích các dữ liệu đã được mã hóa (VD: SSL, SSH, IPSec…)

- NIDS đòi hỏi phải được cập nhật các signature mới nhất để thực sự an toàn

- Có độ trễ giữa thời điểm bị tấn công với thời điểm phát báo động. Khi báo động được phát hiện, hệ thống có thể đã bị tổn hại.

- Không cho biết việc tấn công có thành công hay không

- Tốn nhiều băng thông mạng.

IDS dựa trên máy chủ – HIDS

HIDS (Host-based Intrusion Detection System) – Hệ thống phát hiện xâm nhập dựa trên máy chủ, hệ thống HIDS được cài đặt trực tiếp trên các máy tính cần theo dõi. Nó giám sát ghi lại nhật ký (log) các tập tin của hệ điều hành và các ứng dụng hoặc các dịch vụ chạy trên máy chủ đó. Nó có thể theo dõi được các tiến trình, thông số Ram, CPU… nếu các thông số này vượt qua một ngưỡng nhất định hoặc có những thay đổi bất thường sẽ gây ra cảnh báo, và báo cho quản trị viên.

Ưu điểm:

- Có thể phát hiện được cuộc tấn công cụ thể trên máy chủ cài đặt, với NIDS thì không

- Có thể phân tích được các dữ liệu bị mã hóa

- Xác định được user liên quan đến một sự kiện cụ thể

- Cung cấp thông tin về host khi bị tấn công diễn ra trên host

Nhược điểm:

- Nếu máy chủ bị tấn công và sập ứng dụng HIDS cũng sẽ sập theo

- HIDS cần sử dụng tài nguyên trên máy chủ cài đặt để hoạt động

- HIDS cần phải cài đặt trên từng máy chủ cần giám sát, tốn nhiều chi phí.

Các phần mềm phát hiện xâm nhập IDS

Hiện nay có nhiều phần mềm IDS được phát triển ra để hỗ trợ cho vấn đề bảo mật của hệ thống, tuy nhiên cần căn nhắn rằng với những phần mềm mã nguồn mở không rõ nguồn gốc.

Dưới đây chúng tôi gợi ý đến quý khách những phần mềm Open Source IDS miễn phí và được đánh giá tốt như sau:

Snort: Là phần mềm được phát triển bởi Martin Roesh, có thể chạy trên nhiều hệ thống như Windows, Linux, OpenBSD, FreeBSD, Solaris …Bên cạnh việc có thể hoạt động như một ứng dụng bắt gói tin thông thường, Snort còn được cấu hình để chạy như một NIDS.

SolarWinds Security Event Manager (SEM): SEM là phần mềm thiết kế để tích hợp log data trong thời gian thực từ cơ sở hạ tầng, cho phép hoạt động như một nền tảng lai giữa NIDS và HIDS. Do đó SEM có thể tìm ra mọi loại tấn công độc hại và bảo vệ hệ thống tối đa.

Suricata: Là một hệ thống phát hiện xâm nhập dựa trên mã nguồn mở (IDS) và hệ thống ngăn chặn xâm nhập (IPS). Nó được phát triển bởi Open Information Security Foundation (OISF), đây là một phần mềm hoàn toàn miễn phí và chạy trên nền tảng code-based.

Lời kết

Qua bài viết này hi vọng giúp mọi người có thể hiểu thêm về hệ thống chống xâm nhập, và sự quan trọng của hệ thống này trong mô hình mạng hoặc máy chủ của mình.

Xem thêm: